Rechenzentrum

ACHTUNG! Phishing mit Microsoft-Diensten

21. August 2020, von ServiceLine

Aktuell erreicht die UHH eine neue Phishing-Welle, die auf die Nutzung von Microsoft-Diensten abzielt. Die Phisher setzen einerseits auf die potentielle Neugier, indem der Zugriff auf ein interessantes/wichtiges Dokument offeriert wird und andererseits auf die Furcht vor der drohenden Schließung des Mail-Kontos.

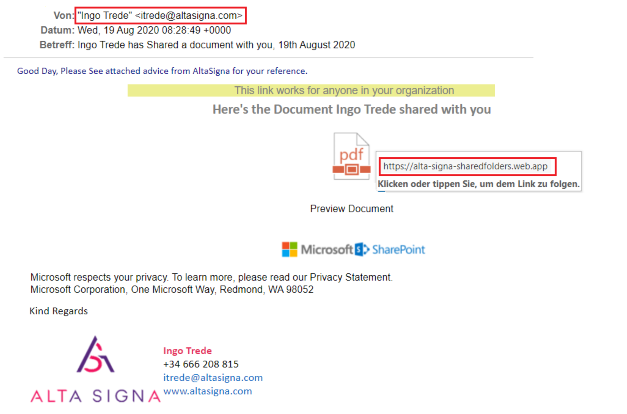

Die Neugier des Empfängers soll mit einem, angeblich über Sharepoint geteilten Dokument geweckt werden. Vertrauenswürdig erscheint die Mail durch den realen Absender inkl. der Signatur am Ende der Mail. Dies legt die Vermutung nahe, dass es sich tatsächlich um einen kompromittierten E-Mail-Account handelt aus dem die Mail versandt wurde. Die Kopfzeilen der Mail bestätigen diesen Umstand.

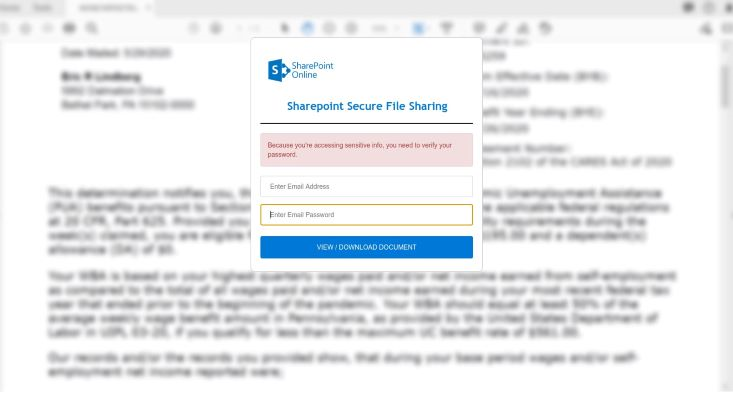

Der hinterlegte Link führt zu einer vorgeblichen Sharepoint-Seite und zeigt das Dokument verschleiert an, wohl um die Neugier und damit die Bereitschaft zur Eingabe des Passwortes weiter zu steigern.

Die Phisher können mit dieser Aktion nicht nur gültige Zugangsdaten erlangen, sondern über die Auslieferung des Dokumentes auch eine Schadsoftware auf Ihrem Computer installieren. Wer bereit ist, seine Zugangsdaten einzugeben um das Dokument lesen zu können ist vermutlich auch dazu bereit, zusätzlich noch die Makrofunktion zu aktivieren um das Dokument tatsächlich endlich lesen zu können. Dieses Vorgehen scheint psychologisch geschickt und legt im Zusammenhang mit dem kompromittierten Absender-Postfach eine Emotet-Attacke nahe.

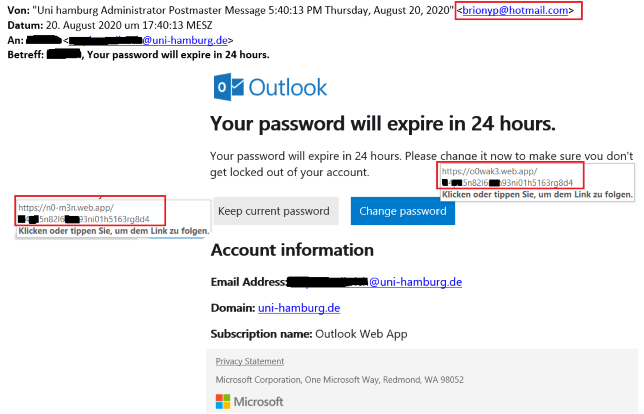

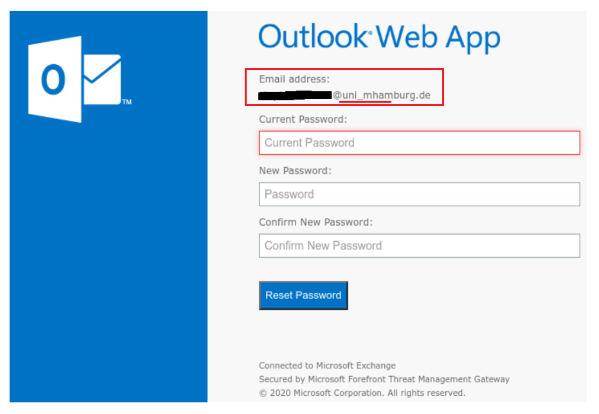

Das Spiel mit der Furcht vor der drohenden Schließung des E-Mail-Kontos zielt wieder auf den Dienst Outlook Web Access (OWA) und ist nur über die Absender-Adresse und die enthaltenen Links als Phishing-Attacke erkennbar.

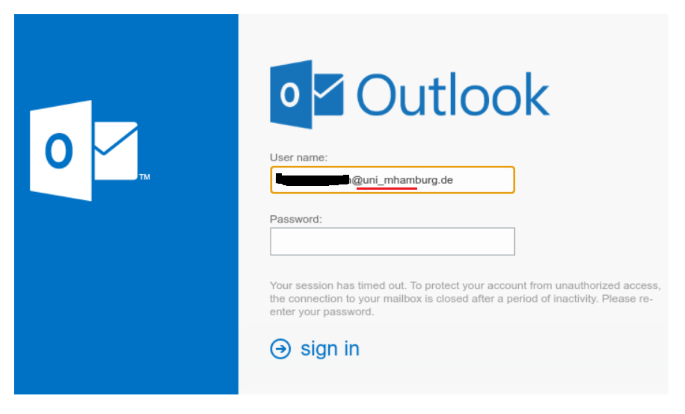

Die beiden unterschiedlichen Links führen tatsächlich zu unterschiedlichen Webseiten, deren gemeinsames Ziel aber darin besteht, an ein gültiges Passwort zur fest vorgegebenen (im Link kodierten) E-Mail-Adresse zu gelangen. Dabei besteht durchaus die Möglichkeit, dass das auf der "Change password"-Seite eingegebene neue Passwort im Hintergrund tatsächlich zur Änderung verwendet wird, damit der erfolgreiche Phishing-Versuch dem Opfer nicht auffällt.

An dieser Stelle wieder unsere Bitte, solchen Aufforderungen keine Folge zu leisten und eingehende E-Mails stets kritisch zu prüfen. Der "3-Sekunden-Check" bietet hierzu eine wichtige Hilfestellung (s.a. unsere Sicherheitswarnung unter https://www.rrz.uni-hamburg.de/ueber-uns/aktuell/2020/2020-08-11-sicherheitswarnung-drei-sekunden-check.html).

Sollten Sie Ihre E-Mail-Adresse und Ihr Passwort auf einer solchen Seite eingegeben haben, so sind diese kompromittiert und das Passwort muss unmittelbar über die Benutzerverwaltung unter https://bv.uni-hamburg.de geändert werden. Bei Fragen wenden Sie sich bitte an die RRZ-ServiceLine.