Rechenzentrum

ACHTUNG! Emotet-Mails mit Onedrive-Link erreichen die UHH in Kombination mit weiteren Phsihing-Wellen

3. März 2022, von ServiceLine

Aktuell erreichen die UHH wieder Emotet-Mails, diesmal mit einem Download-Link zu Onedrive. Anders als in den Mails von vorgestern (https://www.rrz.uni-hamburg.de/ueber-uns/aktuell/2022/2022-03-01-sicherheitswarnung-phishing.html) ist nicht direkt eine Excel-Datei mit ausführbarem Makro an die Mail angehängt.

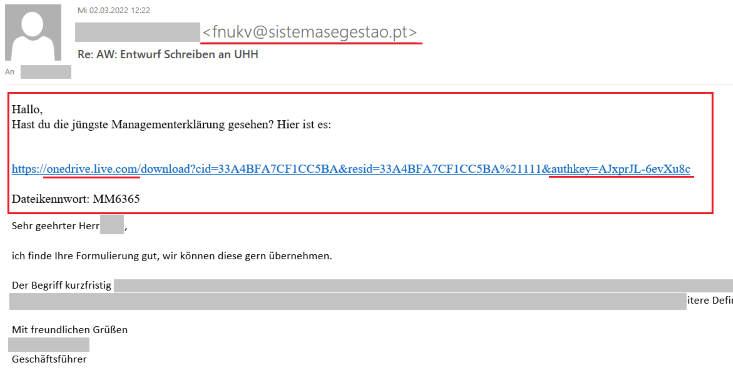

Die Mails sind in diesem Fall, völlig Emotet-like, scheinbare Antworten auf Mails, die vormals von den Empfängern an die vorgeblichen Absender geschickt wurden. Dabei wurden die Kopfzeilen der Originalmail entfernt und die vorgebliche Antwort (hier rot umrandet) davor platziert. So soll beim Empfänger der Eindruck erweckt werden, dass es sich tatsächlich um eine Antwort handelt, die von einer bekannten Person stammt. Dazu ist neben der tatsächlichen, externen Absender-E-Mail-Adresse als Anzeigename der gleiche Name angegeben, wie weiter unten in der Mail unter der Grußformel (beide hier unkenntlich gemacht).

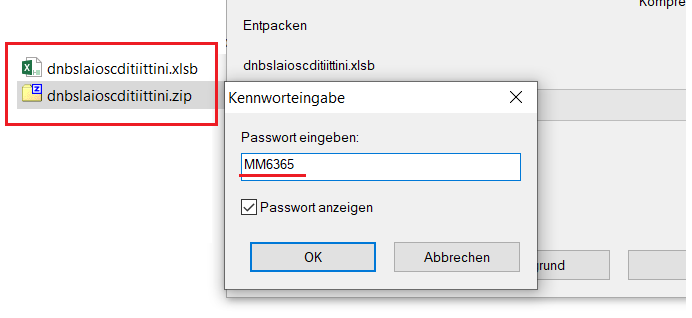

Der in der Mail angegebenen Onedrive-Link enthält bereits Authentisierungsinformationen, sodass bei einem Klick auf den Link unmittelbar eine ZIP-Datei heruntergeladen wird. Diese ZIP-Datei ist verschlüsselt und benötigt zum Entpacken der enthaltenen Excel-Datei das in der Mail angegebene Kennwort.

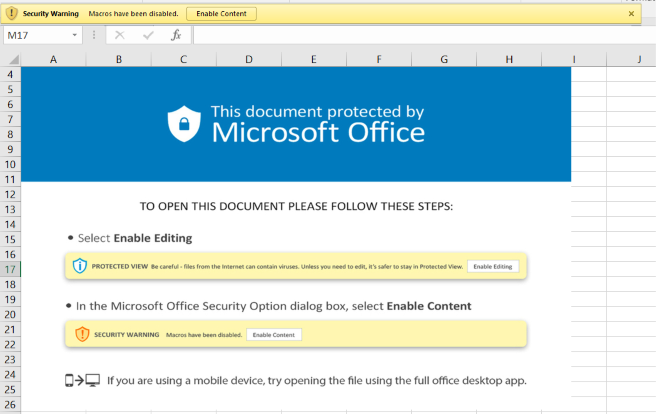

Die entpackte Excel-Datei trägt die Endung .xlsb, was für ein Binärformat steht, kann aber genauso wie eine .xlsm-Datei Makros enthalten. Dies ist auch hier der Fall und die direkte Ausführung des Makros beim Öffnen der Datei wird durch den aktiven Makro-Schutz in allen Microsoft Office-Anwendungen verhindert. Dies ist die letzte Barriere um zu verhindern, dass Ihr Endgerät mit der Schadsoftware infiziert wird. Deshalb wird in der geöffneten Datei eine Anleitung angezeigt, die das Aktivieren der Makrofunktion erklärt.

Bitte folgen Sie solchen Aufforderungen grundsätzlich nicht. Auch wenn Sie gegebenenfalls tatsächlich eine Excel-Datei oder ein anderes Office-Dokument mit enthaltenen Makros erwarten, wird der Absender Sie nie auf diese Weise auffordern, die Ausführung von Makros zu erlauben. Bitte aktivieren Sie die Makrofunktion nur dann, wenn Sie sich absolut sicher sind, dass Sie diese für Ihre Arbeit benötigen. Fragen Sie gegebenenfalls bei Absender nach, was es mit der erhaltenen Datei auf sich hat.

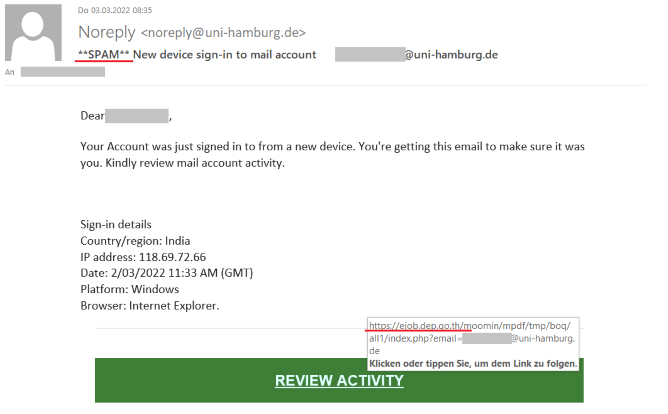

Gleichzeitig mit den eingehenden Emotet-Mails erreichen die UHH auch weitere Phishing-Mails. Diese geben vor, von einer @uni-hamburg.de-Adresse zu stammen und werden daher auch im Betreff mit **SPAM** gekennzeichnet.

In der Mail werden Sie über einen angeblichen Zugriff auf Ihr Postfach von einem "neuen Gerät" informiert und gebeten, die "Aktivitäten" zu verifizieren. Dies soll wohl das Vorgehen einiger großer E-Mail-Provider imitieren. Der Link führt zu einer Phishingseite, die einem OpenExchange nachempfunden ist, welches wir an der UHH so nicht einsetzen. Daher ist dies sehr einfach als Phishing zu identifizieren.

Bitte reagieren Sie nicht auf die Aufforderung und geben Sie Ihre Zugangs-Daten nicht auf unbekannten Seiten ein. Sowohl die Phishing-Mail als auch die Phishing-Seite sind sehr leicht als solche zu identifizieren.

Sollten Sie dem enthaltenen Link gefolgt sein und Ihre Zugangsdaten auf der Phishingseite eingegeben haben, so ändern Sie bitte unmittelbar das Passwort für Ihre B-Kennung über die Benutzerverwaltung unter https://bv.uni-hamburg.de.

Wir bitten um erhöhte Aufmerksamkeit!

Folgen Sie den Links in solchen Mails grundsätzlich nicht und geben Sie Ihre Zugangsdaten nicht auf unbekannten Seiten ein. Achten Sie immer darauf, dass die Domain, auf der Sie Ihre Zugangsdaten eingeben, auf uni-hamburg.de endet (vor dem ersten '/' in der Adresszeile). Wenn Sie den Verdacht haben, Opfer einer Phishing-Attacke geworden zu sein, so ändern Sie bitte umgehend Ihr Passwort über die Benutzerverwaltung unter https://bv.uni-hamburg.de. Die Änderung von Passwörtern ist nur über diesen Weg möglich. Bei Fragen wenden Sie sich bitte an die RRZ-ServiceLine.