ACHTUNG! Phishing-Mails aus einem kompromittierten Postfach eines Krankenhauses der Contilia Gruppe | ATTENTION! Phishing mails from a compromised mailbox of a hospital of the Contilia Group

29. November 2022, von ServiceLine

English version below

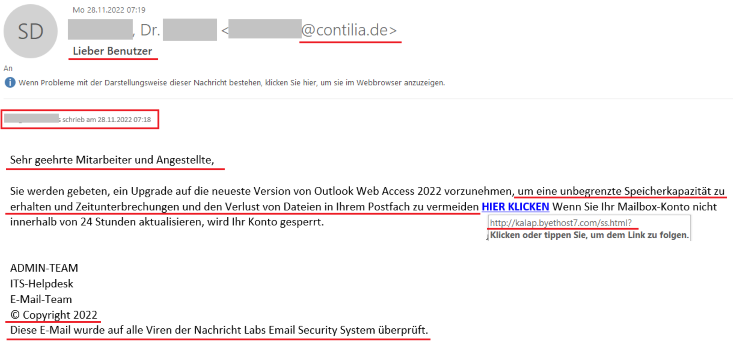

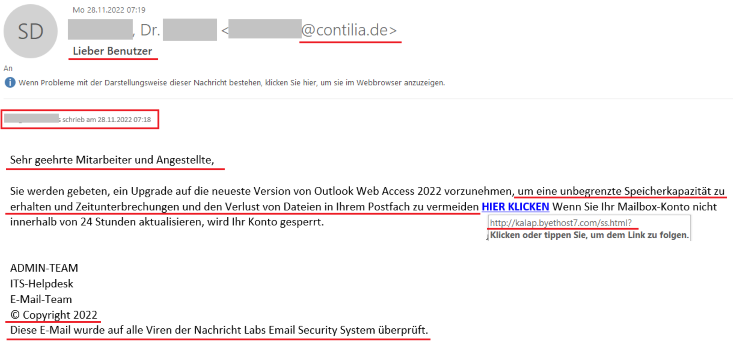

Seit gestern erreichen die UHH Phishing-Mails, die aus einem kompromittierten Postfach eines Krankenhauses in Mühlheim an der Ruhr stammen. Da es sich um einen legitimen Absender handelt, werden diese Phishing-Mails leider nicht mit **SPAM** im Betreff gekennzeichnet. Trotzdem sind die Mails entsprechend des Inhalts und der verlinkten Phishing-Seite relativ einfach als Phishing zu erkennen.

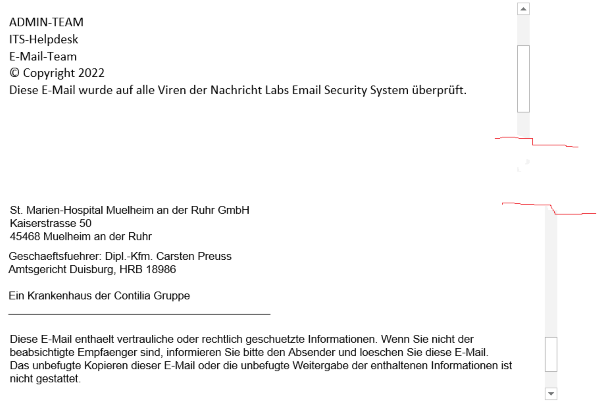

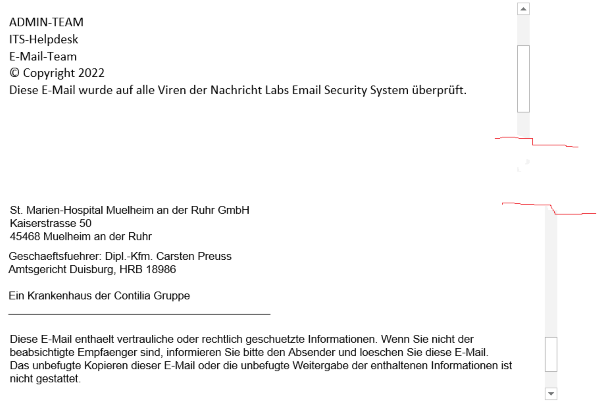

Da das St. Marien-Hospital Muelheim an der Ruhr GmbH automatisch Fußzeilen vor dem Versand an die Mail anfügt, mussten die Phisher zu einem Trick greifen, um den Phishing-Charakter zu verschleiern. Sie haben eine Reihe von Leerzeilen in die Mail eingefügt (als "unsichtbare" HTML-Elemente, damit sie nicht durch das Mail-Programm entfernt werden), sodass der Fußtext zunächst nicht im Mail-Fenster erscheint und nur am rechten Verlaufsbalken zu erkennen ist, dass sich in der Mail noch weiterer Inhalt befindet.

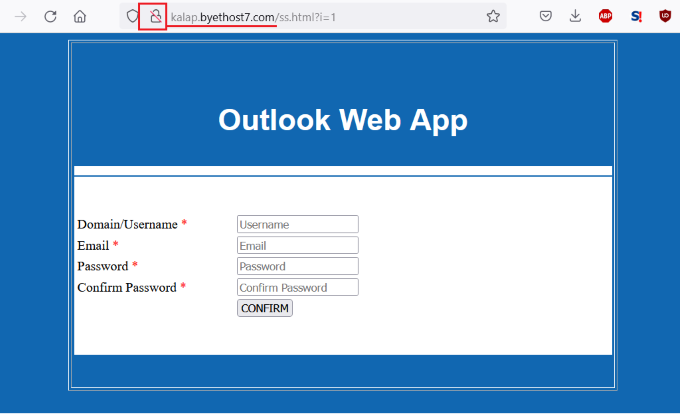

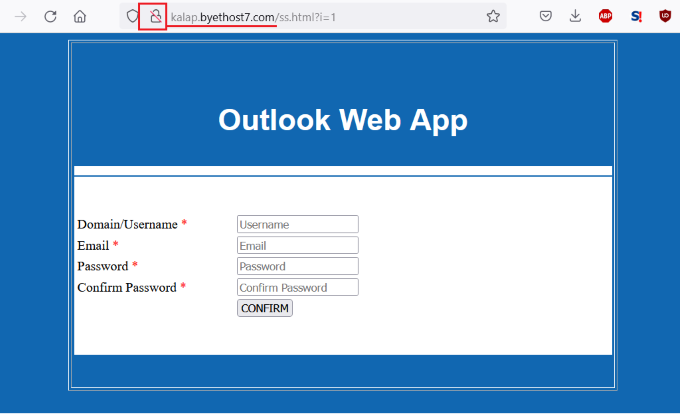

Die uns bislang vorliegenden Mails verlinken auf unterschiedliche Phishing-Seiten mit unterschiedlichen Domains, die dem Muster hxxp://*.byethost*.com/ss.html folgen, z.B. hxxp://kalap.byethost7[.]com/ss.html?, hxxp://kiavy.byethost31[.]com/asyto/ss.html oder hxxp://simty.byethost5[.]com/hag/ss.html.

Anhand der Adresse und des Aussehens ist die Seite schnell als Phishing-Seite zu identifizieren, es ist keinerlei Verbindung zur UHH festzustellen.

Inhaltlich und vom Layout her ähneln die Mails den Phishing-Mails aus der TU Braunschweig und der Uni Siegen von Ende Oktober (siehe Sicherheitswarnung https://www.rrz.uni-hamburg.de/ueber-uns/aktuell/2022/2022-10-25-sicherheitswarnung-phishing-security2.html). Es ist bekannt, dass aufgrund der Phishing-Mails, die aus einem kompromittierten Postfach der Uni Siegen bei der TU Braunschweig eingingen, das Postfach kompromittiert wurde, aus dem dann die Phishing-Mails an die UHH versandt wurden. Es steht zu vermuten, dass auch weitere Hochschulen und hochschulnahe Einrichtungen im deutschsprachigen Raum von dieser, sich seit Oktober immer weiter aufbauenden Phishing-Welle betroffen sind. Auch aus kompromittierten Postfächern von Universitäts-Krankenhäusern (u.a. des AKH Wien) erreichten uns in der Zwischenzeit ähnliche Phishing-Mails.

Gestern wurde bekannt, dass die Universität Duisburg-Essen (UDE) "Ziel eines Cyberangriffs geworden" ist: https://www.uni-due.de/index.php und https://www.uni-due.org/ (s. dazu u.a. https://www1.wdr.de/nachrichten/ruhrgebiet/universitaet-duisburg-essen-stoerung-100.html).

Es könnte sich hierbei um ein mögliches Ergebnis dieser groß angelegten und umfangreichen Phishing-Welle auf Hochschulen und angeschlossene Einrichtungen handeln. Dies steht gegebenenfalls auch im Zusammenhang mit der aktuellen Phishing-Welle auf die UHH, da das St. Marien-Hospital Muelheim an der Ruhr als akademisches Lehrkrankenhaus für die Medizinstudenten der Universität Duisburg-Essen fungiert (https://www.contilia.de/einrichtungen/st-marien-hospital-muelheim-an-der-ruhr/ueber-uns/akademisches-lehrkrankenhaus.html).

Um ähnliche Konsequenzen für die UHH auszuschließen, bitten wir Sie nachdrücklich um Ihre Erhöhte Aufmerksamkeit im Umgang mit E-Mails, Links und Dokumenten aus Ihnen unbekannten Quellen.

Folgen Sie den Links in solchen Mails grundsätzlich nicht und geben Sie Ihre Zugangsdaten nicht auf unbekannten Seiten ein. Achten Sie immer darauf, dass die Domain, auf der Sie Ihre Zugangsdaten eingeben, auf uni-hamburg.de endet (vor dem ersten '/' in der Adresszeile).

Wenn Sie den Verdacht haben, Opfer einer Phishing-Attacke geworden zu sein, so ändern Sie bitte umgehend Ihr Passwort über die Benutzerverwaltung unter https://bv.uni-hamburg.de. Die Änderung von Passwörtern ist nur über diesen Weg möglich. Bei Fragen wenden Sie sich bitte an die RRZ-Serviceline.

Since yesterday, UHH has been receiving phishing mails originating from a compromised mailbox of a hospital in Mühlheim an der Ruhr. Since it is a legitimate sender, these phishing mails are unfortunately not marked with **SPAM** in the subject. Nevertheless, the mails are relatively easy to recognise as phishing according to the content and the linked phishing page.

Since St. Marien-Hospital Muelheim an der Ruhr GmbH automatically adds footer lines to the mail before sending it, the phishers had to resort to a trick to disguise the phishing character. They inserted a series of empty lines into the mail (as "invisible" HTML elements so that they would not be removed by the mail program), so that the footer text would not appear in the mail window and only the right-hand scroll bar would show that there was further content in the mail.

The mails we have received so far link to different phishing pages with different domains, following the pattern hxxp://*.byethost*.com/ss.html, e.g. hxxp://kalap.byethost7[.]com/ss.html?, hxxp://kiavy.byethost31[.]com/asyto/ss.html or hxxp://simty.byethost5[.]com/hag/ss.html.

Based on the address and appearance, the site can be quickly identified as a phishing site, there is no relation to UHH.

In terms of content and layout, the mails are similar to the phishing mails from the TU Braunschweig and the University of Siegen from the end of October (see security warning https://www.rrz.uni-hamburg.de/ueber-uns/aktuell/2022/2022-10-25-sicherheitswarnung-phishing-security2.html). It is known that due to the phishing mails received by the TU Braunschweig from a compromised mailbox of the University of Siegen, the mailbox was compromised from which the phishing mails were then sent to the UHH. It can be assumed that other universities and university-related institutions in German-speaking countries are also affected by this wave of phishing, which has been building up since October. In the meantime, we have also received similar phishing emails from compromised mailboxes of university hospitals (e.g. Vienna General Hospital).

Yesterday it became known that the University of Duisburg-Essen (UDE) has become the target of a cyber attack: https://www.uni-due.de/index.php and https://www.uni-due.org/ (see also https://www1.wdr.de/nachrichten/ruhrgebiet/universitaet-duisburg-essen-stoerung-100.html).

This could be a possible result of this large-scale and extensive phishing wave on universities and affiliated institutions. This may also be related to the current wave of phishing on UHH, as St. Marien-Hospital Muelheim an der Ruhr is an academic teaching hospital for medical students at the University of Duisburg-Essen (https://www.contilia.de/einrichtungen/st-marien-hospital-muelheim-an-der-ruhr/ueber-uns/akademisches-lehrkrankenhaus.html).

In order to exclude similar consequences for the UHH, we urgently request your increased attention when dealing with e-mails, links and documents from sources unknown to you.

As a matter of principle, do not follow the links in such mails and do not enter your access data on unknown sites. Always make sure that the domain on which you enter your access data ends with uni-hamburg.de (before the first '/' in the address line).

If you suspect that you have been the victim of a phishing attack, please change your password immediately via the user administration at https://bv.uni-hamburg.de. Passwords can only be changed via this channel. If you have any questions, please contact the RRZ Serviceline.