Rechenzentrum

ACHTUNG! Parallele Phishing-Wellen aus kompromittierten Accounts der Uni Jena und der AWO | ATTENTION: Parallel phishing waves from compromised accounts of the University of Jena and the AWO.

19. April 2023, von ServiceLine

Gestern und heute erreichen die UHH Phsihing-Mails, die aus kompromittierten E-Mail-Postfächern stammen und daher nicht mit **SPAM** im Betreff gekennzeichnet werden. Aufgrund der enthaltenen Links und der UHH-fremden Absender sind diese aber direkt als Phishing zu identifizieren.

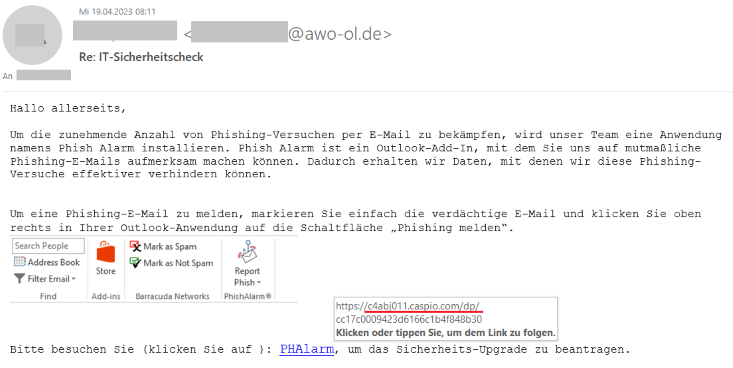

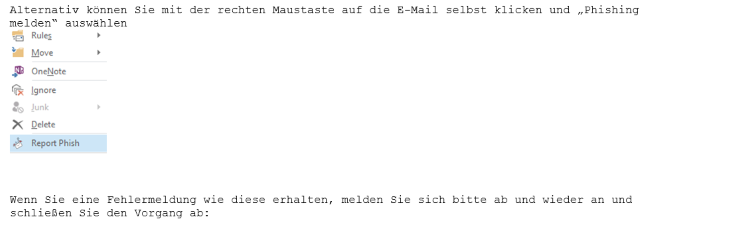

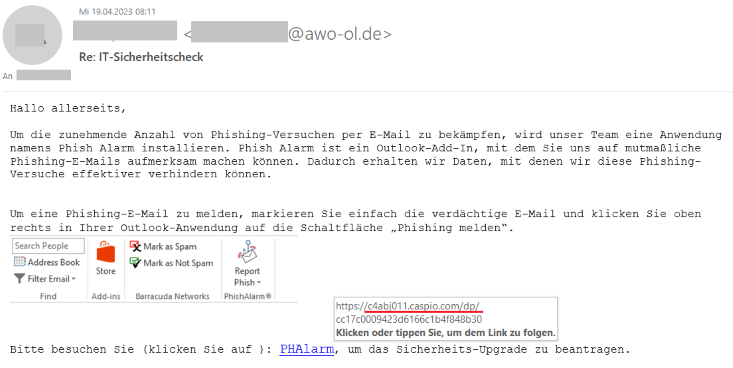

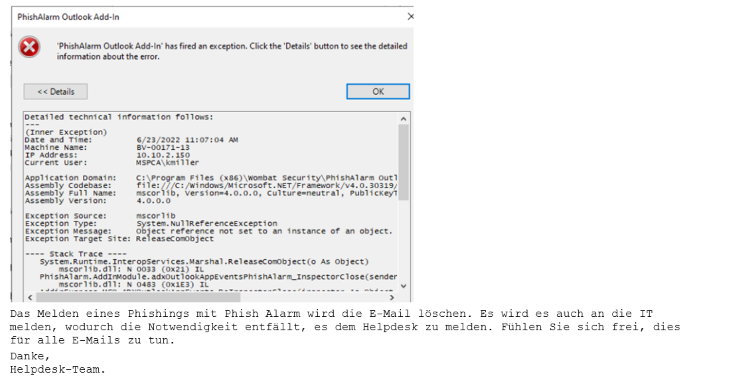

Die Phishing-Mails mit dem Betreff "Re: IT-Sicherheitscheck" oder "Re: ES Sicherheit Überprüfen!" stammen aus einem kompromittierten Postfach der AWO Weser-Ems und beziehen sich auf eine vorgebliche Bekämpfung von "Phishing-Versuchen per E-Mail" mittels eines Outlook-Add-In mit Namen "Phish Alarm".

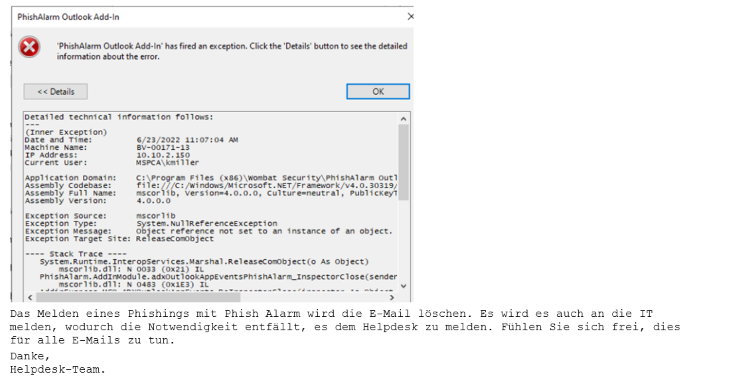

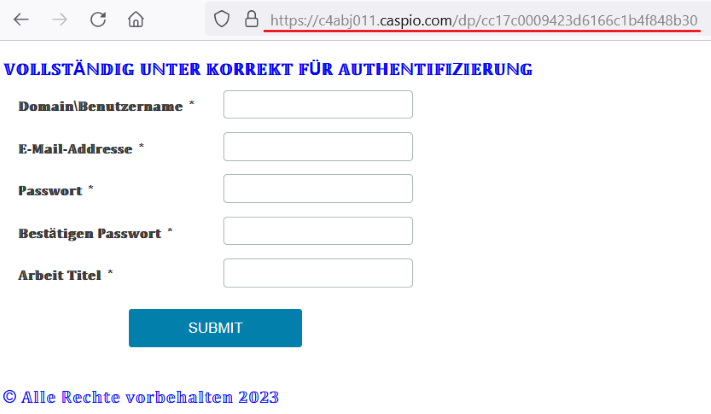

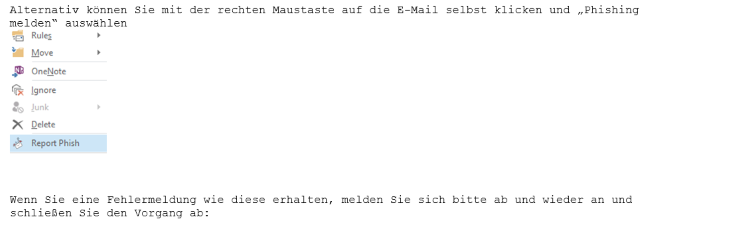

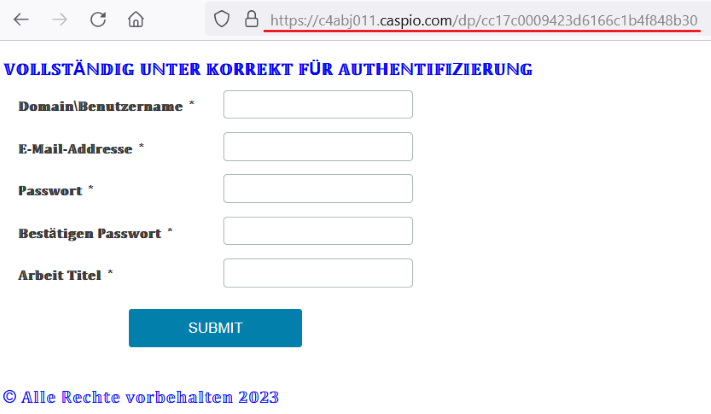

Es handelt sich vermutlich um eine Original-Mail der AWO, die hier für das Phishing mißbraucht wird. Dies ist einerseits an dem "Re:" im Betreff und andererseits an dem scheinbar zusammenhanglos eingeschobenen Satz "Bitte besuchen Sie (klicken Sie auf ): PHAlarm, um das Sicherheits-Upgrade zu beantragen." zu erkennen. Der enthaltene Link führt wieder zu einer Subdoamin bei der "No-Code Platform for Business Applications" caspio.com und die Phishing-Seite ist identisch zu den Seiten aus der Sicherheitswarnung von vergangener Woche (https://www.rrz.uni-hamburg.de/ueber-uns/aktuell/2023/2023-04-13-sicherheitswarnung-phishing.html ). Es handelt sich daher vermutlich um dieselbe Gruppe, die dieses Phishing verantwortet und gegebenenfalls in der vergangenen Woche bei der AWO damit Erfolg hatte.

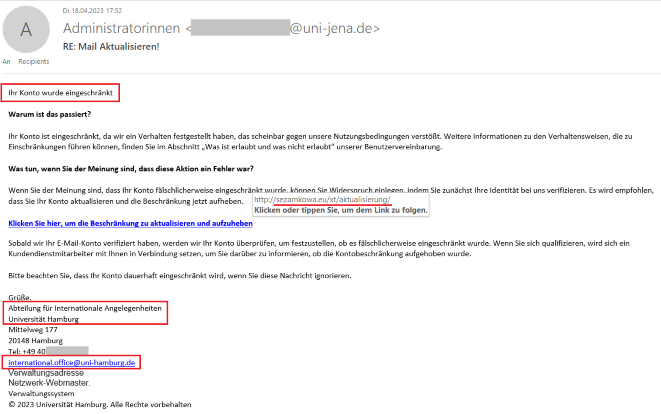

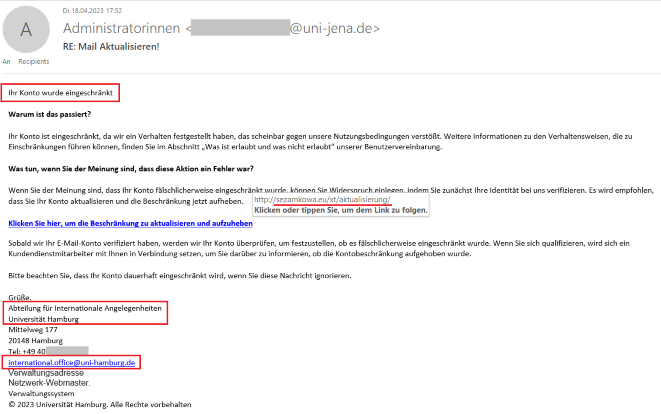

Weitere Phishing-Mails erreichen uns heute aus einem kompromittierten Postfach der Universität Jena mit dem Betreff "RE: Mail Aktualisieren!". Mit der Überschrift "Ihr Konto wurde eingeschränkt" und der Feststellung "Ihr Konto ist eingeschränkt, da wir ein Verhalten festgestellt haben, das scheinbar gegen unsere Nutzungsbedingungen verstößt" versucht diese Mail Druck aufzubauen damit Sie dem Phishing-Link unter "Klicken Sie hier, um die Beschränkung zu aktualisieren und aufzuheben" bedenkenlos folgen. Die Mail ist mit einer "Abteilung für Internationale Angelegenheiten" und einer nicht existierenden E-Mail-Adresse der UHH unterzeichnet.

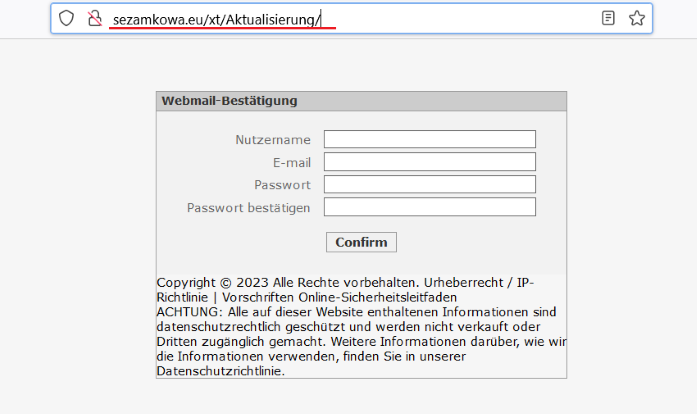

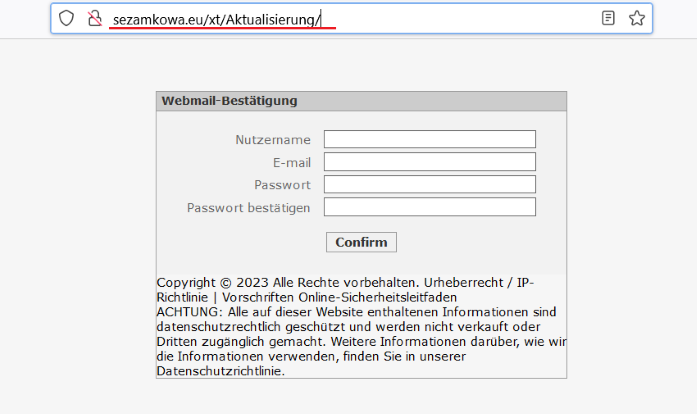

Der enthaltene Link führt zu einer Seite, die aufgrund des Aussehens und Inhalts direkt als Phishing-Seite identifiziert werden kann. Obwohl auf der Seite ein Passwort eingegeben werden soll, ist die Seite nicht durch eine TLS-Verschlüsselung geschützt (zu erkennen am durchgestrichenen Schloss-Symbol am Anfang der Adresse), was ebenfalls ein Indiz für eine Phishing-Seite ist. Die Adresse selbst zeigt deutlich den fehlenden Bezug zur UHH.

Wir bitten Sie weiterhin um Ihre erhöhte Aufmerksamkeit im Umgang mit E-Mails, Links und Dokumenten aus Ihnen unbekannten Quellen.

Folgen Sie den Links in solchen Mails grundsätzlich nicht und geben Sie Ihre Zugangsdaten nicht auf unbekannten Seiten ein. Achten Sie immer darauf, dass die Domain, auf der Sie Ihre Zugangsdaten eingeben, auf uni-hamburg.de endet (vor dem ersten '/' in der Adresszeile).

Öffnen Sie keine Mail-Anhänge, die Sie nicht erwarten oder deren Absender Ihnen unbekannt ist. Fragen Sie gegebenenfalls beim Absender nach.

Bitte beachten Sie die Informationen im News-Artikel zum Thema Phishing unter https://www.uni-hamburg.de/newsroom/intern/2023/0117-phishing-welle.html und auf den Seiten des RRZ https://www.rrz.uni-hamburg.de/services/sicherheit/email/phishing/phishing-erkennen.html.

Wenn Sie den Verdacht haben, Opfer einer Phishing-Attacke geworden zu sein, so ändern Sie bitte umgehend Ihr Passwort über die Benutzerverwaltung unter https://bv.uni-hamburg.de. Die Änderung von Passwörtern ist nur über diesen Weg möglich. Bei Fragen wenden Sie sich bitte an die RRZ-Serviceline.

---------------------------------------------------------------------

Yesterday and today, the UHH received phishing mails that originated from compromised e-mail accounts and are therefore not marked with **SPAM** in the subject line. However, due to the links contained and the non-UHH senders, these can be directly identified as phishing.

The phishing mails with the subject "Re: IT-Sicherheitscheck" or "Re: ES Sicherheit Überprüfen!" originate from a compromised mailbox of AWO Weser-Ems and refer to a pretended fight against "Phishing-Versuchen per E-Mail" using an Outlook add-in called "Phish Alarm".

This is probably an original e-mail from AWO, which is being misused here for phishing. This can be seen on the one hand by the "Re:" in the subject and on the other hand by the seemingly incoherent inserted sentence "Bitte besuchen Sie (klicken Sie auf ): PHAlarm, um das Sicherheits-Upgrade zu beantragen." to be recognised. The included link again leads to a subdoamin at the "No-Code Platform for Business Applications" caspio.com and the phishing page is identical to the pages from last week's security warning ( https://www.rrz.uni-hamburg.de/ueber-uns/aktuell/2023/2023-04-13-sicherheitswarnung-phishing.html ). It is therefore presumably the same group that is responsible for this phishing and may have been successful with it at AWO last week.

Further phishing mails reached us today from a compromised mailbox at the University of Jena with the subject "RE: Mail Aktualisieren!". With the headline "Ihr Konto wurde eingeschränkt" and the statement "Ihr Konto ist eingeschränkt, da wir ein Verhalten festgestellt haben, das scheinbar gegen unsere Nutzungsbedingungen verstößt", this mail tries to build up pressure so that you follow the phishing link under "Klicken Sie hier, um die Beschränkung zu aktualisieren und aufzuheben" without hesitation. The mail is signed with a "Abteilung für Internationale Angelegenheiten" and a non-existent UHH email address.

The included link leads to a page that can be directly identified as a phishing page due to its appearance and content. Although a password is supposed to be entered on the page, the page is not protected by TLS encryption (recognisable by the crossed-out lock symbol at the beginning of the address), which is also an indication of a phishing page. The address itself clearly shows the lack of connection to UHH.

We continue to ask for your Increased Attention when dealing with emails, links and documents from sources you do not know.

As a matter of principle, do not follow the links in such mails and do not enter your access data on unknown sites. Always make sure that the domain on which you enter your access data ends with uni-hamburg.de (before the first '/' in the address line).

Do not open any mail attachments that you are not expecting or whose sender is unknown to you. If necessary, ask the sender.

Please note the information in the news articles on phishing at https://www.uni-hamburg.de/newsroom/intern/2023/0117-phishing-welle.html and on the RRZ website https://www.rrz.uni-hamburg.de/services/sicherheit/email/phishing/phishing-erkennen.html.

If you suspect that you have been the victim of a phishing attack, please change your password immediately via the user administration at https://bv.uni-hamburg.de. Passwords can only be changed via this channel. If you have any questions, please contact the RRZ Serviceline.