ACHTUNG! Phishing-Mails zielen auf die Microsoft 365 Zugangsdaten von UHH-Angehörigen | ATTENTION! Phishing e-mails target the Microsoft 365 access data of UHH members

9. Mai 2023, von ServiceLine

English Version below

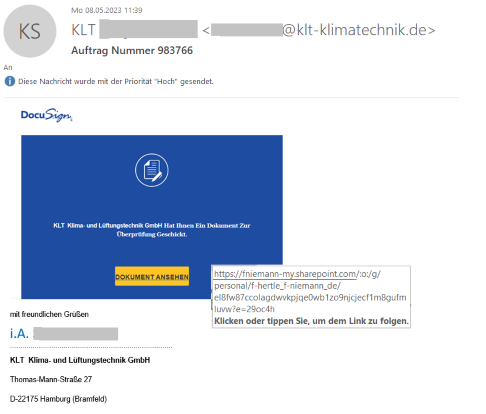

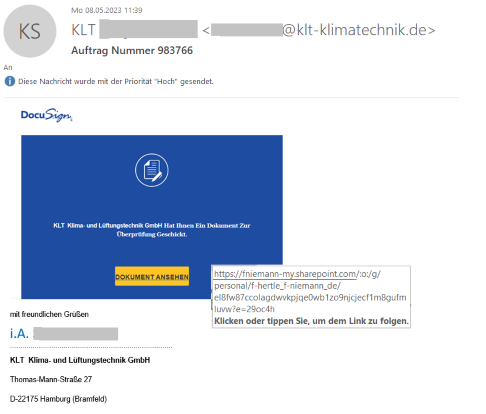

Gestern erreichten eine größere Zahl von Empfängern E-Mails aus einem kompromittierten Postfach der KLT Klima- und Lüftungstechnik GmbH in Hamburg. Diese Mails waren teilweise an Personen gerichtet, die tatsächlich im fachlichen Austausch mit Angstellten der KLT Klima- und Lüftungstechnik GmbH stehen. Aufgrund des Absenders und des Betreffs "Angebotsanfrage" bzw. "Auftrag Nummer 983766" sowie des enthaltenen Links auf ein Dokument in der MS365-Anwendung sharpoint.com sprach zunächst nichts dagegen, von einer legitimen Mail auszugehen.

Aufmerksamen Empfängern der Mails fiel jedoch die ungewöhnliche Art der Kommunikation auf und sie folgten daher der allgemeinen Empfehlung in solchen Fällen und fragten telefonisch beim Absender nach, ob es sich tatsächlich um einen legitimen Link auf ein legitimes Dokument handelt. Die KLT Klima- und Lüftungstechnik GmbH verneinte dies und bestätigte, dass eines ihrer Postfächer kompromittiert war und die Mails von dort versendet wurden.

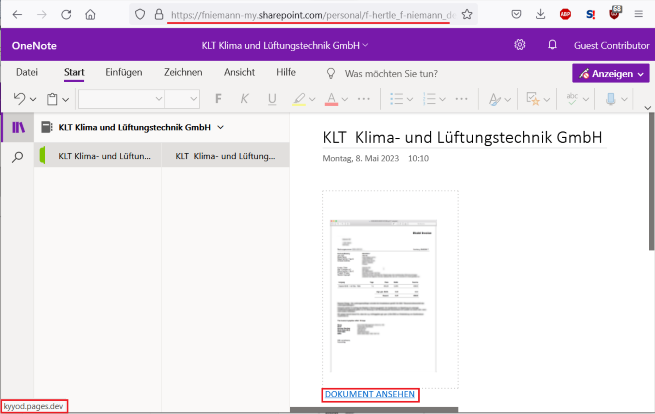

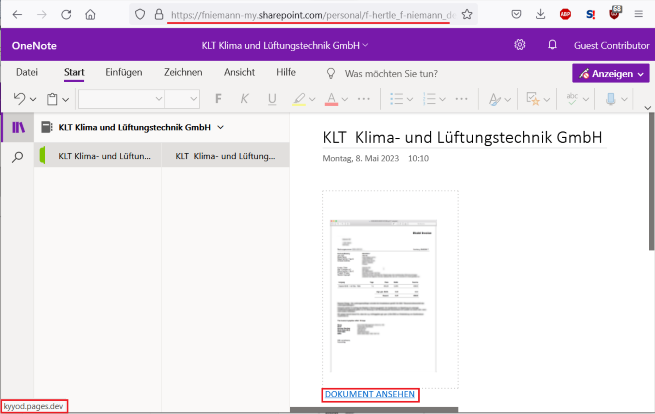

Der in der Mail enthaltene Link verweist auf einen OneNote-Eintrag auf dem vermutlich ebenfalls kompromittierten MS365-Account der Friedrich Niemann GmbH & Co. KG aus Hamburg. Das Unternehmen wurde über die Vermutung informiert, eine Bestätigung steht aber noch aus. Die Seite wird zwar mittlerweile durch Google Safe Browsing als unsicher markiert und damit in den gängigen Browsern blockiert, sie ist aber weiterhin erreichbar.

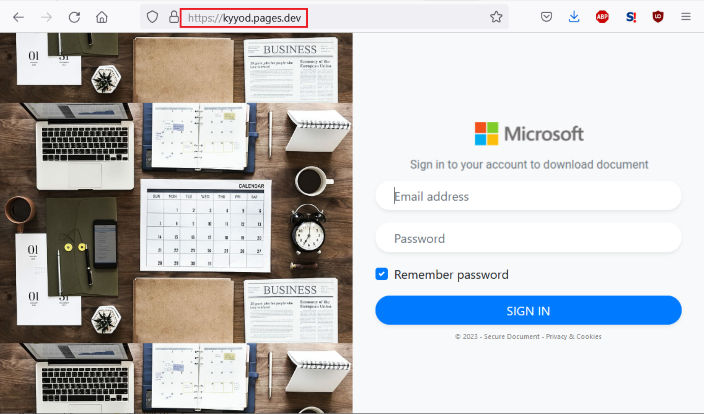

Der OneNote-Eintrag besteht nur aus dem verpixelten Bild eines vorgeblichen Dokuments und einem Link "DOKUMENT ANSEHEN". Dieser Link führt zur eigentlichen Phishing-Seite auf der Entwicklerplattform "Cloudflare Pages" ("a JAMstack platform for frontend developers to collaborate and deploy websites", pages.cloudflare.com). Dort können sehr einfach Seiten als Sub-Domain von pages.dev veröffentlicht werden, in diesem Fall unter hxxps://kyyod[.]pages.dev/.

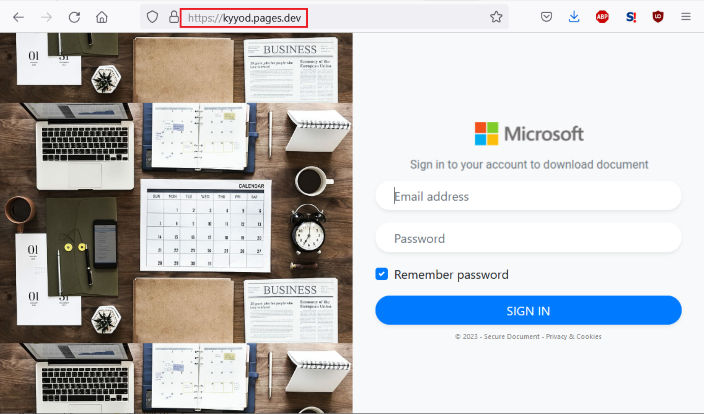

Die Seite gibt vor von Microsoft zu stammen und fordert dazu auf, sich mit den MS365-Zugangsdaten anzumelden um das Dokument herunterzuladen. Cloudflare hat auf eine Anfrage zur Löschung der Seite innerhalb von zwei Stunden reagiert und die Seite entfernt. Die Phisher haben ihrerseits darauf reagiert, indem sie unter hxxps://vhlhf[.]pages.dev/ dieselbe Phishing-Seite neu erstellt und diese im OneNote-Eintrag neu verlinkt haben. Auch wenn diese Seite zeitnah von Cloudflare gelöscht wird ist davon auszugehen, dass die Phisher unmittelbar mit einer neuen Seite reagieren werden. Die Gefährdung besteht daher weiterhin.

Sollten Sie den Verdacht haben, dass Sie Ihre Zugangsdaten zu Microsoft 365 auf einer Phishing-Seite eingegeben haben, so ändern Sie diese bitte umgehend. Bitte berücksichtigen Sie, dass Sie dies nur direkt in MS365 tun können, da es keine Verknüpfung oder Synchronisation zwischen den Microsoft 365 Cloud Services und der Universität Hamburg gibt. Weitere Informationen dazu finden Sie unter https://www.rrz.uni-hamburg.de/services/kollaboration/microsoft-office-365.html. Eine Detailanleitung zum Zurücksetzen Ihres Passworts finden Sie unter https://www.rrz.uni-hamburg.de/services/kollaboration/microsoft-office-365/tipps-und-anleitungen.html#10737972.

Wir bitten Sie weiterhin um Ihre erhöhte Aufmerksamkeit im Umgang mit E-Mails, Links und Dokumenten aus Ihnen unbekannten Quellen.

Folgen Sie den Links in solchen Mails grundsätzlich nicht und geben Sie Ihre Zugangsdaten nicht auf unbekannten Seiten ein. Achten Sie immer darauf, dass die Domain, auf der Sie Ihre Zugangsdaten eingeben, auf uni-hamburg.de endet (vor dem ersten '/' in der Adresszeile).

Öffnen Sie keine Mail-Anhänge, die Sie nicht erwarten oder deren Absender Ihnen unbekannt ist. Fragen Sie gegebenenfalls beim Absender nach.

Bitte beachten Sie die Informationen im News-Artikel zum Thema Phishing unter https://www.uni-hamburg.de/newsroom/intern/2023/0117-phishing-welle.html und auf den Seiten des RRZ https://www.rrz.uni-hamburg.de/services/sicherheit/email/phishing/phishing-erkennen.html.

Wenn Sie den Verdacht haben, Opfer einer Phishing-Attacke geworden zu sein, so ändern Sie bitte umgehend Ihr Passwort über die Benutzerverwaltung unter https://bv.uni-hamburg.de. Die Änderung von Passwörtern ist nur über diesen Weg möglich. Bei Fragen wenden Sie sich bitte an die RRZ-Serviceline.

Yesterday, a large number of recipients received emails from a compromised mailbox of KLT Klima- und Lüftungstechnik GmbH in Hamburg. Some of these e-mails were addressed to people who are indeed in professional exchange with employees of KLT Klima- und Lüftungstechnik GmbH. Due to the sender and the subject "Angebotsanfrage" or "Auftrag Nummer 983766" as well as the link to a document in the MS365 application sharpoint.com, there was initially no reason to assume that the mail was illegitimate.

However, attentive recipients of the mails noticed the unusual nature of the communication and therefore followed the general recommendation in such cases and enquired by telephone with the sender whether it was indeed a legitimate link to a legitimate document. KLT Klima- und Lüftungstechnik GmbH denied this and confirmed that one of their mailboxes had been compromised and the mails had been sent from there.

The link contained in the mail refers to a OneNote entry on the presumably also compromised MS365 account of Friedrich Niemann GmbH & Co. KG from Hamburg. The company has been informed about the suspicion, but confirmation is still pending. Although the site is now marked as insecure by Google Safe Browsing and thus blocked in common browsers, it can still be accessed.

The OneNote entry consists only of a pixelated image of a pretended document and a link "DOKUMENT ANSEHEN". This link leads to the actual phishing page on the developer platform "Cloudflare Pages" ("a JAMstack platform for frontend developers to collaborate and deploy websites", pages.cloudflare.com). There, pages can be published very easily as a sub-domain of pages.dev, in this case under hxxps://kyyod[.]pages.dev/.

The page claims to be from Microsoft and prompts to log in with MS365 credentials to download the document. Cloudflare responded to a request to take down the page within two hours and removed the page. For their part, the phishers responded by recreating the same phishing page at hxxps://vhlhf[.]pages.dev/ and re-linking it in the OneNote entry. Even if this page is promptly deleted by Cloudflare, it can be assumed that the phishers will immediately react with a new page. The threat therefore still exists.

If you suspect that you have entered your access data for Microsoft 365 on a phishing site, please change them immediately. Please note that you can only do this directly in MS365, as there is no link or synchronisation between Microsoft 365 Cloud Services and the University of Hamburg. You can find more information on this at https://www.rrz.uni-hamburg.de/services/kollaboration/microsoft-office-365.html. Detailed instructions on how to reset your password can be found at https://www.rrz.uni-hamburg.de/services/kollaboration/microsoft-office-365/tipps-und-anleitungen.html#10737972.

We continue to ask for your Increased Attention when dealing with emails, links and documents from sources you do not know.

As a matter of principle, do not follow the links in such mails and do not enter your access data on unknown sites. Always make sure that the domain on which you enter your access data ends with uni-hamburg.de (before the first '/' in the address line).

Do not open any mail attachments that you are not expecting or whose sender is unknown to you. If necessary, ask the sender.

Please note the information in the news articles on phishing at https://www.uni-hamburg.de/newsroom/intern/2023/0117-phishing-welle.html and on the RRZ website https://www.rrz.uni-hamburg.de/services/sicherheit/email/phishing/phishing-erkennen.html.

If you suspect that you have been the victim of a phishing attack, please change your password immediately via the user administration at https://bv.uni-hamburg.de. Passwords can only be changed via this channel. If you have any questions, please contact the RRZ-Serviceline.