Rechenzentrum

ACHTUNG! Phishing-Mails mit angeblichem Sharepoint-Dokumenten-Link führen auf eine OWA-Phishing-Seite | Phishing emails with an alleged Sharepoint document link lead to an OWA phishing page

19. April 2024, von ServiceLine

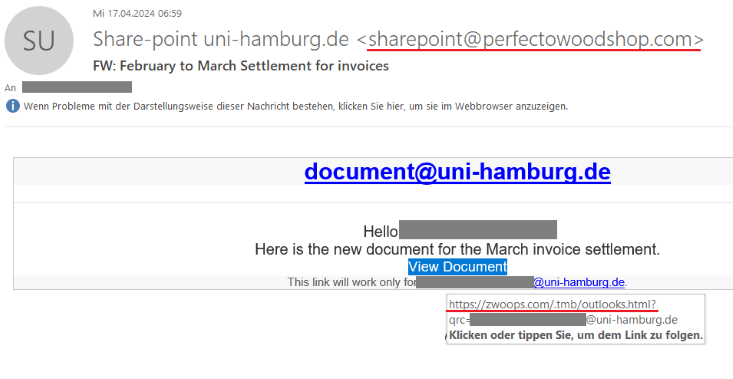

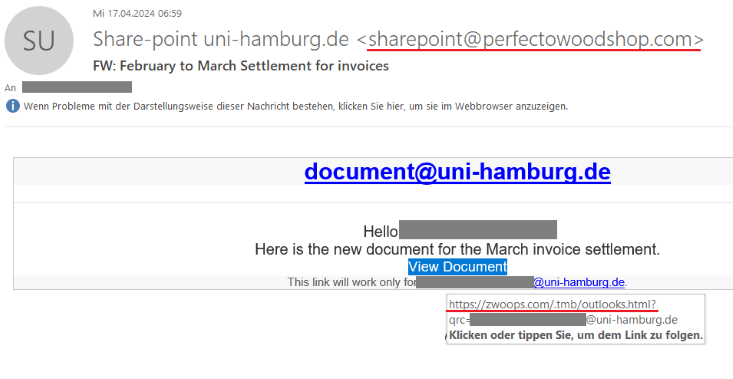

Die UHH erreichen derzeit Phishing-Mails, die vorgeblich auf ein Rechnungs-Dokument in einem Sharepoint verweisen. Der enthaltene Link führt allerdings auf eine OWA-Login-Seite zum Abgreifen von Zugangsdaten. Die Mail ist an mehreren Merkmalen gut als Phishing-Mail zu identifizieren.

Der Anzeigename des vorgeblichen Absenders "Share-point uni-hamburg.de" hat nichts mit der tatsächlichen Absenderadresse sharepoint[@]perfectowoodshop[.]com zu tun und die am Beginn des Textes referenzierte E-Mail-Adresse document[@]uni-hamburg[.]de existiert nicht. Auch der Betreff "FW: February to March Settlement for invoices" und der Text "Here is the new document for the March invoice settlement" offenbaren den Phishing-Charakter, da die UHH sich sicher nicht selbst Rechnungen stellen wird. Alles in allem ist der Phishing-Versuch schnell mit dem Drei-Sekunden-Check

- Kenne ich die E-Mail-Adresse (nicht nur den Anzeigenamen) des Absenders?

- Ist der Betreff sinnvoll?

- Erwarte ich einen Anhang oder einen Link?

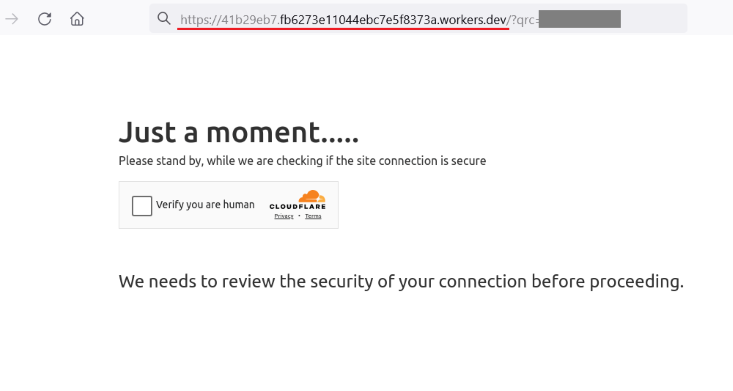

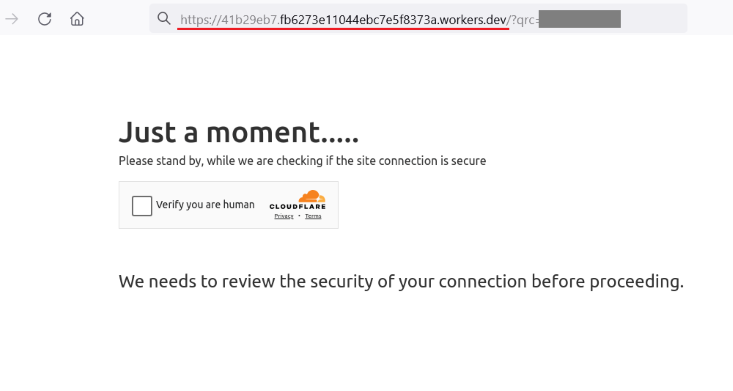

zu erkennen, da auch der enthaltene Link hxxps://zwoops[.]com/.tmb/outlooks.html?qrc=<..>@uni-hamburg.de keinen Bezug zum Inhalt der Mail und zur UHH hat. Der Link selbst ist eine Weiterleitung auf einen Server des Content Delivery Network (CDN) Cloudflare, um mittels eines "human verification check" automatische Sicherheits-Scans auszuschließen.

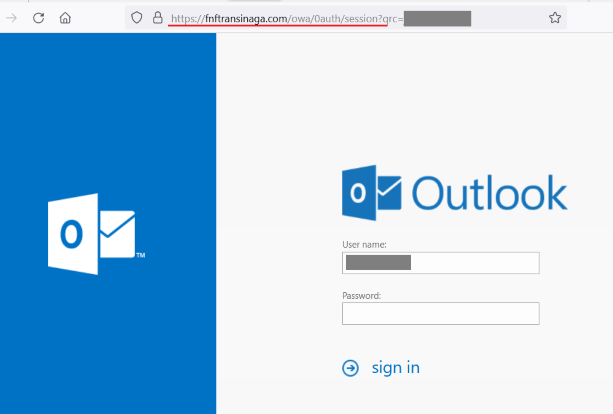

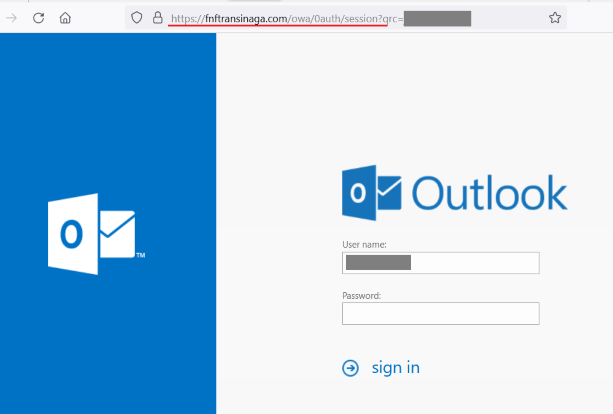

Nachdem durch das Setzen des Hakens eine Identifikation als Mensch erfolgt ist, leitet die Seite auf die finale OWA-Phishing-Seite unter hxxps://fnftransinaga[.]com/owa/0auth/session?qrc=<..>@uni-hamburg.de weiter.

Das es sich dabei nicht um die OWA Login-Seite der UHH handelt, ist trotz des identischen Inhalts und Layouts (OWA-Standard) einfach am URL in der Adresszeile zu erkennen. Die OWA-Login-Seite der UHH erreichen Sie ausschließlich unter https://exchange.uni-hamburg.de. Bitte prüfen Sie vor Eingabe der Zugangsdaten immer die Adresszeile Ihres Browsers. Auch die Vorbelegung des Eingabe-Feldes "User name" mit Ihrer E-Mail-Adresse aus dem Link ist ein sicherer Hinweis auf den Phishing-Charakter der Seite.

Wenn Sie den Verdacht haben, dass Sie Ihre Zugangsdaten auf der Seite eingegeben haben, dann ändern Sie Ihr Passwort bitte umgehend über die Original-Seite der Benutzerverwaltung unter https://bv.uni-hamburg.de. Achten Sie dabei bitte immer auf die angzeigte URL in Ihrem Browser.

Wir bitten Sie weiterhin um Ihre erhöhte Aufmerksamkeit im Umgang mit E-Mails, Links und Dokumenten aus Ihnen unbekannten Quellen.

Folgen Sie den Links in solchen Mails grundsätzlich nicht und geben Sie Ihre Zugangsdaten nicht auf unbekannten Seiten ein. Achten Sie immer darauf, dass die Domain, auf der Sie Ihre Zugangsdaten eingeben, auf uni-hamburg.de endet (vor dem ersten '/' in der Adresszeile).

Öffnen Sie keine Mail-Anhänge, die Sie nicht erwarten oder deren Absender Ihnen unbekannt ist. Fragen Sie gegebenenfalls beim Absender nach.

Bitte beachten Sie die Informationen im News-Artikel zum Thema Phishing unter https://www.uni-hamburg.de/newsroom/intern/2023/0117-phishing-welle.html und auf den Seiten des RRZ https://www.rrz.uni-hamburg.de/services/sicherheit/email/phishing/phishing-erkennen.html.

Wenn Sie den Verdacht haben, Opfer einer Phishing-Attacke geworden zu sein, so ändern Sie bitte umgehend Ihr Passwort über die Benutzerverwaltung unter https://bv.uni-hamburg.de. Die Änderung von Passwörtern ist nur über diesen Weg möglich. Bei Fragen wenden Sie sich bitte an die RRZ-Serviceline.

---------------------------------------------------------------------

UHH is currently receiving phishing emails that purport to link to an invoice document in a sharepoint. However, the link it contains leads to an OWA login page for tapping access data. The email can be easily identified as a phishing email by several features.

The display name of the alleged sender "Share-point uni-hamburg.de" has nothing to do with the actual sender address sharepoint[@]perfectowoodshop[.]com and the e-mail address document[@]uni-hamburg[.]de referenced at the beginning of the text does not exist. The subject line "FW: February to March Settlement for invoices" and the text "Here is the new document for the March invoice settlement" also reveal the phishing character, as UHH will certainly not be issuing invoices itself. All in all, the phishing attempt can be quickly identified with the three-second check

- Do I know the sender's e-mail address (not just the display name)?

- Does the subject make sense?

- Am I expecting an attachment or a link?

The link hxxps://zwoops[.]com/.tmb/outlooks.html?qrc=<..>@uni-hamburg.de has no relation to the content of the e-mail or to UHH. The link itself is a redirect to a server of the Content Delivery Network (CDN) Cloudflare in order to exclude automatic security scans by means of a "human verification check".

After the user has been identified as a human by ticking the box, the page redirects to the final OWA phishing page at hxxps://fnftransinaga[.]com/owa/0auth/session?qrc=<..>@uni-hamburg.de.

Despite the identical content and layout (OWA standard), you can easily recognize that this is not the OWA login page of the UHH by the URL in the address bar. You can only access the UHH OWA login page at https://exchange.uni-hamburg.de. Please always check the address line of your browser before entering your access data. The fact that the input field "User name" is pre-assigned with your e-mail address from the link is also a sure indication of the phishing character of the page.

If you suspect or are certain that you have entered your access data on the site, then please change your password immediately via the original user management page at https://bv.uni-hamburg.de. Please always pay attention to the URL displayed in your browser.

We continue to ask for your Increased Attention when dealing with emails, links and documents from sources you do not know.

As a matter of principle, do not follow the links in such mails and do not enter your access data on unknown sites. Always make sure that the domain on which you enter your access data ends with uni-hamburg.de (before the first '/' in the address line).

Do not open any mail attachments that you are not expecting or whose sender is unknown to you. If necessary, ask the sender.

Please note the information in the news articles on phishing at https://www.uni-hamburg.de/newsroom/intern/2023/0117-phishing-welle.html and on the RRZ website https://www.rrz.uni-hamburg.de/services/sicherheit/email/phishing/phishing-erkennen.html.

If you suspect that you have been the victim of a phishing attack, please change your password immediately via the user administration at https://bv.uni-hamburg.de. Passwords can only be changed via this channel. If you have any questions, please contact the RRZ-Serviceline.