ACHTUNG! Missbräuchliche Nutzung kompromittierter M365-Accounts via geteilter Dokumente auf Sharepoint Online | ATTENTION: Misuse of compromised M365 accounts via shared documents on SharePoint Online

18. Juli 2025, von ServiceLine

English version below

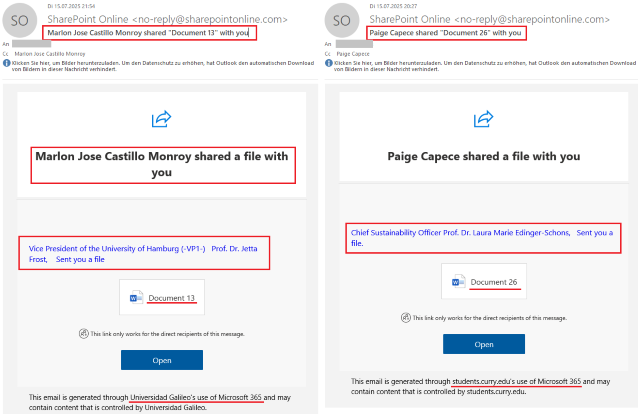

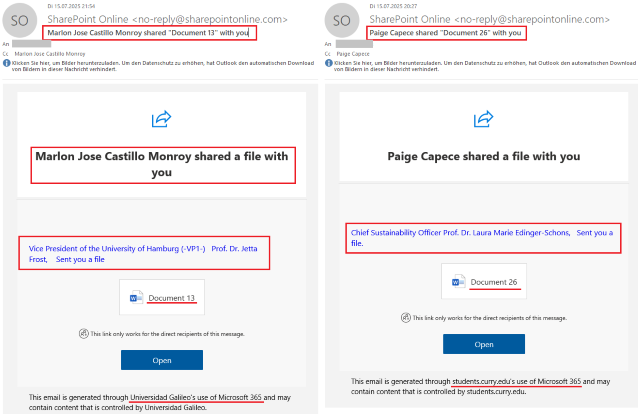

In den letzten Tagen erreichen die UHH E-Mails von SharePoint Online [no-reply@sharepointonline.com], die auf eine geteilte Word-Datei mit dem Namen "Document [variierende Zahl]" verweisen. Diese E-Mails stammen aus vermutlich kompromittierten Accounts anderer M365-Tenants. Die aktuell bekannten Sub-Domains dieser Tenants studentscurry-my.sharepoint[.]com und galileo0-my.sharepoint[.]com wurden für Zugriffe aus dem UHH-Netz gesperrt. Da es sich um Standard-M365-Mails handelt, sind diese nur anhand der Diskrepanz zwischen der teilenden Person/M365-Organisation und dem beschreibenden Text als Fake-E-Mails zu erkennen.

Die Dokumente werden vorgeblich von Personen aus dem Präsidium der UHH geteilt, wobei die Angaben zu den M365-Organisationen Universidad Galileo und students.curry.edu nicht dazu passen.

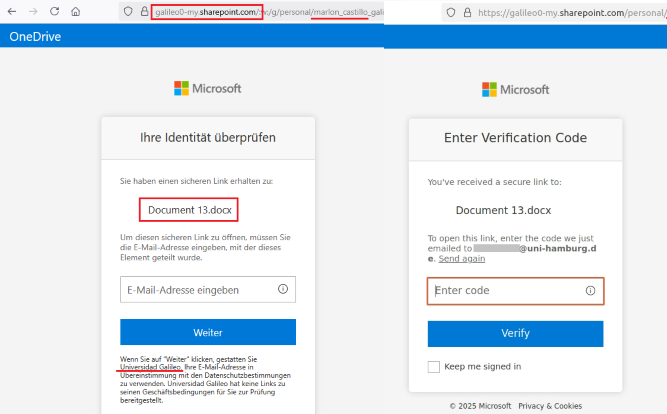

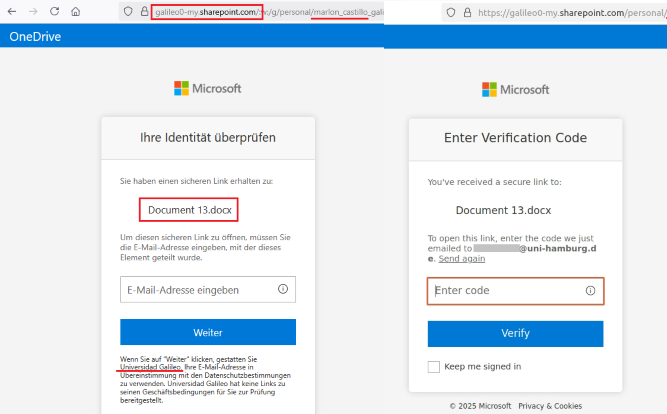

Ein Aufrufen des Links stellt per se noch kein Risiko dar, da es sich um einen Standard OneDrive-Link handelt. Vor dem Download der Word-Datei ist die Eingabe der Empfänger-E-Mail-Adresse erforderlich, da es sich um personalisierte Zugänge für die jeweiligen Postfachinhaber handelt. Anschließend muss dann noch der in einer weiteren Mail zugesandte Code eingegeben werden, um Zugriff auf das Dokument zu erhalten.

Die direkt im Browser angezeigte oder heruntergeladene Word-Datei enthält in diesem Fall keinen Schadcode, sondern neben einem Sharepoint-Logo nur einen Link, um auf das geteilte Dokument zugreifen zu können.

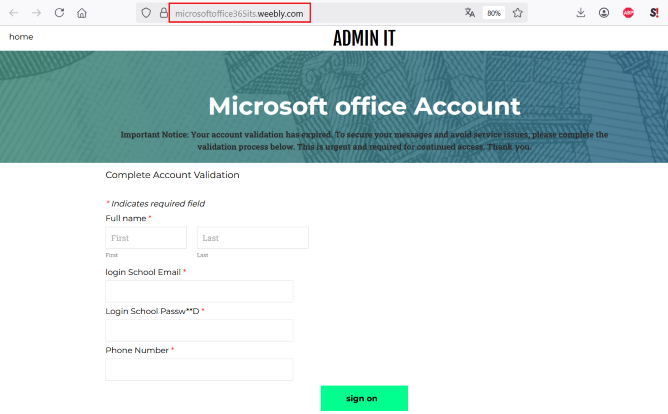

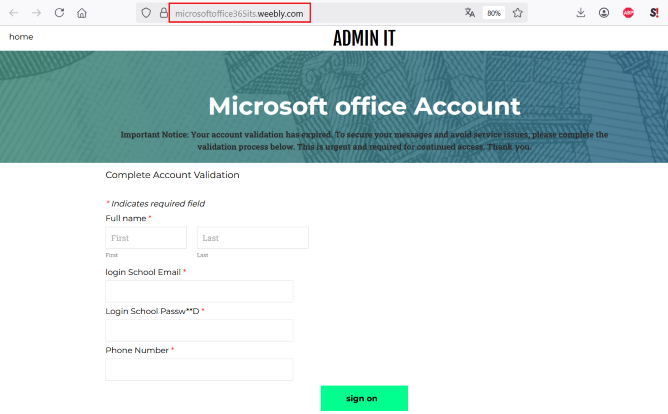

Hinter diesem Link verbirgt sich eine Phishing-Seite, die auf eine angeblich erforderliche Account Validation verweist und die Eingabe der Zugangsdaten verlangt. Die Seite wurde mittlerweile durch den Formular-Anbieter Weebly.com gelöscht.

Wenn Sie den Verdacht haben, dass Sie Ihre Zugangsdaten auf der Seite eingegeben haben, dann ändern Sie Ihr Passwort bitte umgehend über die Original-Seite der Benutzerverwaltung unter https://account.uni-hamburg.de/. Achten Sie dabei bitte immer auf den angzeigten URL in Ihrem Browser.

Wir bitten Sie weiterhin um Ihre erhöhte Aufmerksamkeit im Umgang mit E-Mails, Links und Dokumenten aus Ihnen unbekannten Quellen.

Folgen Sie den Links in solchen Mails grundsätzlich nicht und geben Sie Ihre Zugangsdaten nicht auf unbekannten Seiten ein. Achten Sie immer darauf, dass die Domain, auf der Sie Ihre Zugangsdaten eingeben, auf uni-hamburg.de endet (vor dem ersten '/' in der Adresszeile).

Öffnen Sie keine Mail-Anhänge, die Sie nicht erwarten oder deren Absender Ihnen unbekannt ist. Fragen Sie gegebenenfalls beim Absender nach.

Bitte beachten Sie die Informationen im News-Artikel zum Thema Phishing unter https://www.uni-hamburg.de/newsroom/intern/2023/0117-phishing-welle.html und auf den Seiten des RRZ https://www.rrz.uni-hamburg.de/services/sicherheit/email/phishing/phishing-erkennen.html.

Wenn Sie den Verdacht haben, Opfer einer Phishing-Attacke geworden zu sein, so ändern Sie bitte umgehend Ihr Passwort über die Benutzerverwaltung unter https://bv.uni-hamburg.de. Die Änderung von Passwörtern ist nur über diesen Weg möglich. Bei Fragen wenden Sie sich bitte an die RRZ-ServiceLine.

---------------------------------------------------------------------

ATTENTION: Misuse of compromised M365 accounts via shared documents on SharePoint Online

In the last few days, UHH has received emails from SharePoint Online [no-reply@sharepointonline.com], which refer to a shared Word file with the name ‘Document [varying number]’. These emails presumably originate from compromised accounts of other M365 tenants. The currently known sub-domains of these tenants studentscurry-my.sharepoint[.]com and galileo0-my.sharepoint[.]com have been blocked for access from the UHH network. As these are standard M365 emails, they can only be recognised as fake emails by the discrepancy between the person/M365 organisation sending them and the descriptive text.

The documents are ostensibly shared by members of the UHH Executive University Board, although the details of the M365 organisations Universidad Galileo and students.curry.edu do not match.

Accessing the link does not represent a risk per se, as it is a standard OneDrive link. Before downloading the Word file, the recipient's email address must be entered, as these are personalised accesses for the respective mailbox owners. The code sent in another e-mail must then be entered in order to gain access to the document.

In this case, the Word file displayed or downloaded directly in the browser does not contain any malicious code, but only a link to access the shared document in addition to a Sharepoint logo.

Behind this link is a phishing page that refers to an allegedly required account validation and demands the entry of access data. The page has since been deleted by the form provider Weebly.com.

If you suspect or are certain that you have entered your access data on the site, then please change your password immediately via the original user management page at https://account.uni-hamburg.de/. Please always pay attention to the URL displayed in your browser.

We continue to ask for your Increased Attention when dealing with emails, links and documents from sources you do not know.

As a matter of principle, do not follow the links in such mails and do not enter your access data on unknown sites. Always make sure that the domain on which you enter your access data ends with uni-hamburg.de (before the first '/' in the address line).

Do not open any mail attachments that you are not expecting or whose sender is unknown to you. If necessary, ask the sender.

Please note the information in the news articles on phishing at https://www.uni-hamburg.de/newsroom/intern/2023/0117-phishing-welle.html and on the RRZ website https://www.rrz.uni-hamburg.de/services/sicherheit/email/phishing/phishing-erkennen.html.

If you suspect that you have been the victim of a phishing attack, please change your password immediately via the user administration at https://bv.uni-hamburg.de. Passwords can only be changed via this channel. If you have any questions, please contact the RRZ-ServiceLine.